Introduction

Une vulnérabilité très sévère de la bibliothèque de journalisation d’Apache (Log4j) a été découverte le 10/12/2021.

Elle concerne la version 1.x (obsolète) et 2.0 à 2.14.1 de Log4j.

Versions et outils concernées

Tous les outils et versions de Talend : Studios, TAC, Remote Engine (hors applications Talend Cloud)

Détails

Les applications Talend Cloud sont configurées pour bloquer les exploits contre cette menace et ne seront donc pas affectées par cette faille.

Pour toutes les applications Talend On-Prem telles que Remote Engines, Tac et Studio,

il faut ajouter le flag suivant : -Dlog4j2.formatMsgNoLookups=true

Il s’agit de la solution provisoire d’atténuation actuelle qui devrait aider à bloquer ces exploits sur nos produits sur site.

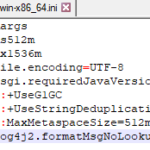

- Pour le Studio : Le flag peut être ajouté en fin du fichier de configuration dans « <Répertoire d’installation du Studio>\Talend-Studio-win-x86_64.ini ». Une fois ajouté, enregistrez et redémarrez le studio, et le flag JVM sera appliqué. Si vous utilisez mac ou Linux, ce sera le studioname.ini sous le dossier racine de l’installation du studio :

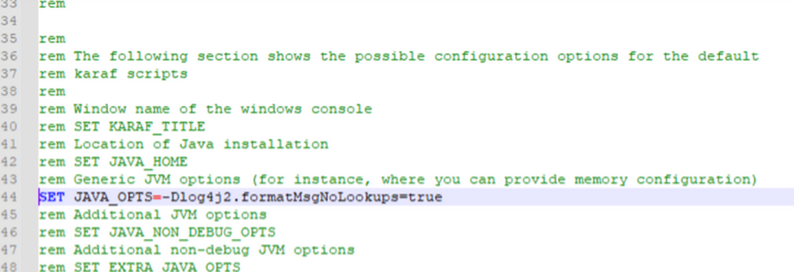

- Si des moteurs distants sont déployés sur les environnements concernés, le flag peut être ajouté à l’indicateur JAVA_OPS dans le script « setenv.sh » pour Linux, « setenv.bat » pour Windows dans le dossier « <Remote Engine>\bin » . Rajoutez la ligne : SET JAVA_OPTS=-Dlog4j2.formatMsgNoLookups=true comme la capture d’écran ci-dessous.

Notez que cela nécessitera que votre équipe arrête et redémarre votre moteur à distance pour que les modifications s’appliquent.

Pour rappel, cela est une solution provisoire. Nous communiquerons dans les prochains jours la solution finale.