Introduction

La sécurité d’une plateforme SAP BusinessObjects constitue un enjeu majeur pour l’administrateur.

En effet il est important que les utilisateurs ne puissent pas avoir accès à un contenu présentant des données trop confidentielles comme il est tout aussi important que l’administrateur de la plateforme BO puisse modifier la sécurité de cette dernière sans penser que cela va impacter l’existant.

Dans cet article, nous allons vous détailler les bonnes pratiques à mettre en place (et celles à éviter) afin de mieux appréhender la sécurité d’une plateforme BI 4.

Sur qui ou quoi faire porter la sécurité ?

Dans la CMC (Console d’administration de BO), la sécurité est à faire porter sur les éléments suivants :

- Les applications (CMC, Web Intelligence, UDT, IDT …)

- Les dossiers publics (et les dossiers personnels)

- Les catégories (et les catégories personnelles)

- Les univers

- Les connexions

- Les calendriers

- Les événements

A éviter : Nous n’affecterons pas de sécurité sur les utilisateurs à proprement parler mais bien sur les groupes d’utilisateurs. De la même manière nous n’affecterons pas de sécurité sur les documents BO mais bien sur les dossiers publics.

D’une manière générale, la mise en place d’une sécurité à un niveau supérieur (groupe) permet une meilleure gestion globale de cette dernière.

Différences entre les niveaux d’accès et les droits avancés

Deux types de droits existent dans la CMC : les niveaux d’accès et les droits avancés.

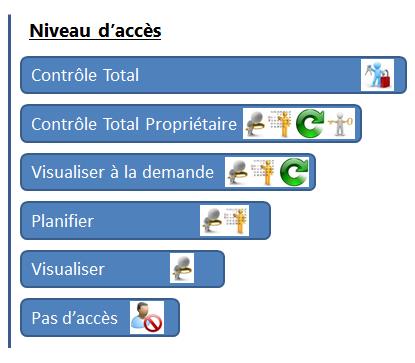

Les niveaux d’accès prédéfinis se trouvent dans le menu « Niveaux d’accès » de la CMC. Ce sont des droits définis par défaut dans SAP BusinessObjects. Ils représentent les accès les plus fréquents et simplifient ainsi la tâche de l’administrateur de la plateforme.

Ils sont (par défaut) au nombre de 6 :

- Contrôle Total : Droits de visualisation, de planification, de rafraichissement, de suppressions et de modifications de tous les documents

- Contrôle Total (propriétaire): Droits de visualisation, de planification, de rafraichissement, de suppressions et de modifications de tous les documents dont on est propriétaire

- Visualiser à la demande : Droits de visualisation, de planification et de rafraichissement des documents.

- Planifier : Droit de visualisation et de planification de documents.

- Visualiser: Droit unique de visualisation de documents

- Pas d’accès: Aucun droit

Pour avoir une sécurité plus personnalisée, il est tout à fait possible de créer des niveaux d’accès en plus de ceux déjà existants. Pour cela, nous vous conseillons de copier un niveau d’accès déjà présent sur votre plateforme BO et de le modifier selon vos besoins.

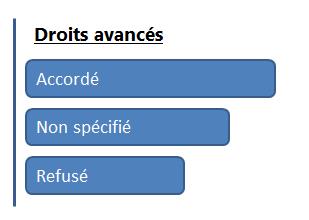

Les droits avancés, quant à eux, sont beaucoup plus nombreux. Ils représentent le niveau le plus fin d’accès qu’il est possible de déterminer dans SAP BusinessObjects. Ces droits offrent une grande flexibilité pour définir les niveaux de sécurité des objets à un niveau détaillé.

Pour chaque fonctionnalité de chaque application de SAP BusinessObjects, il est possible de déterminer l’un des droits avancés suivants :

- Accordé : Le groupe d’utilisateur obtient les droits désignés

- Non spécifié: Le groupe d’utilisateur n’obtient pas les droits désignés sauf si un héritage accorde ces droits

- Refusé : Le groupe d’utilisateur n’obtient pas les droits désignés même si un héritage existe

Best Practices :

- Nous recommandons d’appliquer les niveaux d’accès uniquement sur les groupes d’utilisateurs, les dossiers publics, les univers ou les connexions (rangés par dossiers). Nous privilégierons les droits avancés pour sécuriser les applications uniquement.

- Pour les dossiers favoris, chaque propriétaire de son dossier doit avoir un contrôle total Propriétaire sur ce dernier. Cela empêche les utilisateurs d’avoir accès aux dossiers favoris des autres utilisateurs. Droit par défaut.

A savoir : La concurrence des droits

Que l’on utilise les niveaux d’accès prédéfinis ou les droits avancés, la concurrence des droits n’est pas la même. En effet, pour les niveaux d’accès, ce sont les droits les plus permissifs qui l’emportent. Exemple : Si mon groupe d’utilisateur G a un « contrôle total » sur mon dossier public D mais également un niveau d’accès « Vue » sur ce dernier, mon groupe d’utilisateur aura, au final, un contrôle total sur le dossier public D.

Au contraire, pour les droits avancés, ce sont les droits les plus restrictifs qui l’emportent. Exemple : Un utilisateur appartient à deux groupes G1 et G2. Le groupe G1 a un droit accepté et le groupe G2 a un droit refusé sur une même fonctionnalité d’une même application, au final, mon utilisateur aura le droit refusé sur la fonctionnalité.

Exemple d’une bonne méthodologie de sécurité

Il existe différentes approches pour mettre en place la sécurité sur une plateforme SAP BusinessObjects.

Nous allons ici vous présenter une des méthodes à mettre en place.

La première étape consiste à regrouper l’ensemble des utilisateurs de la plateforme BO dans les différents groupes suivants :

- GA_ : Groupes applicatifs

- GF_ : Groupes fonctionnels

- GR_ : Groupes restrictifs

Les groupes applicatifs

Généralement, ils sont au nombre de 4 :

- Administrateurs: Rassemble l’ensemble des administrateurs de la plateforme BO

- GA_Designer : Ensemble des utilisateurs ayant accès aux clients lourds (IDT, UDT, Rich Client …)

- GA_Requeteur : Ensemble des utilisateurs ayant les droits de création et de modification de documents BO avec le client léger

- GA_Lecteur : Ensemble des utilisateurs pouvant actualiser des documents BO (mais pas les modifier)

La sécurité de ces groupes applicatifs sera gérée grâce aux droits avancés.

A savoir : Les groupes applicatifs sont cumulatifs. C’est pourquoi chaque utilisateur doit appartenir à un seul GA.

Les groupes fonctionnels

Vous pouvez créer autant de groupes fonctionnels que vous avez de dossiers publics. Généralement, nous créons un dossier public par domaine fonctionnel présent au sein de la société auquel nous appartenons.

Ainsi, nous pourrons affecter une sécurité à chaque dossier public par le biais de son groupe fonctionnel correspondant.

Ici, un utilisateur peut appartenir à plusieurs groupes fonctionnels.

La sécurité de ces groupes fonctionnels sera gérée grâce aux niveaux d’accès prédéfinis.

Les groupes restrictifs

Les groupes restrictifs permettent d’appliquer dans IDT (Information Design Tool) ou dans UDT (Universe Design Tool) des restrictions d’accès aux données présentes dans les univers, aux différents utilisateurs appartenant au groupe.

Ici, un utilisateur peut appartenir à plusieurs groupes restrictifs.

Pour une meilleure gestion de votre sécurité, nous vous conseillons d’établir une matrice de sécurité répertoriant l’ensemble de vos utilisateurs et groupes et vous permettant de connaitre les droits affectés à chacun.

Quelques derniers conseils

Voici nos derniers conseils pour mieux gérer et appréhender la sécurité de votre plateforme BI 4 :

- Toujours vérifier la sécurité de niveau supérieur (Il s’agit de la sécurité par défaut définie pour le système. Tout nouvel objet héritera des droits définis à ce niveau).

- Mettre constamment à jour la matrice de sécurité afin d’avoir un aperçu en temps réel de la sécurité mise en place

- Ne pas hésiter à mettre des restrictions d’accès sur les univers (Groupes GR_)

- Ne pas utiliser de comptes génériques (interdit par SAP)

- Sensibiliser les utilisateurs à changer leur mot de passe régulièrement

- Laisser le temps de déconnexion des utilisateurs à sa valeur par défaut afin de libérer plus aisément des sessions et éviter une monopolisation trop importante des licences

- Donner des accès restreints sur la CMC

CONCLUSION DE L’EXPERTE

La sécurité a toujours demeuré complexe dans SAP BusinessObjects. Pourtant, elle n’en reste pas moins importante. Les bonnes pratiques et les conseils évoqués dans cet article vous permettront de mieux gérer la mise en place de votre sécurité.

Il est important d’être rigoureux, de posséder une certaine maîtrise de ce que l’on fait et de pouvoir répondre instantanément aux besoins des utilisateurs sans mettre en péril la sécurité de la plateforme BI.

Il faut savoir qu’il est également possible de mettre en place de la délégation d’administration afin de partager entre différents administrateurs la gestion du contenu SAP BO, les utilisateurs, …